Los scripts que minan criptomonedas son cada vez más sofisticados

Los scripts de minado de criptomonedas no son algo nuevo, y hemos hablado bastante de ellos en el último año. Con ellos, los dueños de las webs buscan beneficio directo de los usuarios minando criptomonedas en su ordenador durante el tiempo que los usuarios están navegando en la web. Páginas como MejorTorrent minan criptomonedas aprovechando en torno al 60% de nuestra CPU cuando las visitamos, y hay otros cientos de ejemplos similares.

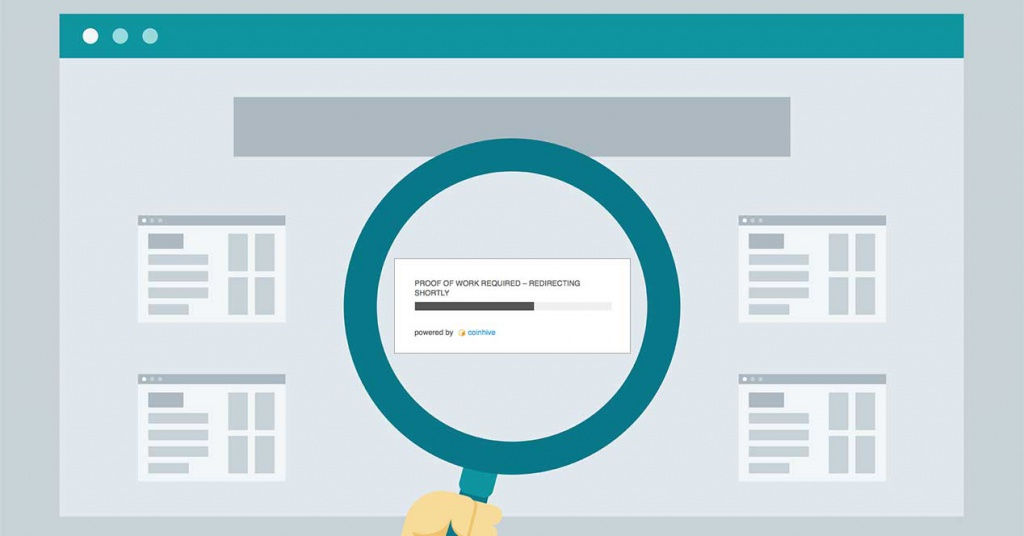

La mayoría de estas webs usan un script de Coinhive, que también tiene un acortador llamado cnhv.co. En este acortador introducimos cualquier enlace, y nos deja una URL corta que tiene una oscura contraprestación. En lugar de redirigirnos rápidamente a la web, nos aparece un mensaje que pone PROOF OF WORK REQUIERED – REDIRECTING SHORTLY.

En ese tiempo, el acortador está minando criptomonedas en nuestro ordenador, y no podemos hacer nada por evitarlo hasta que haya terminado si realmente queremos obtener el enlace. Una vez se terminan de procesador los hashes (los cuales establece quien ha acortado el enlace), se redirige a la URL final.

Un iFrame de 1×1: así minan criptomonedas sin que te enteres

Aunque esto es una manera de que algunas webs ganen dinero sin anuncios, otras páginas lo están usando para minar criptomonedas inyectando el código, y los visitantes no son conscientes de ello en muchas ocasiones. Normalmente el código ser carga cuando el visitante pincha en la URL acortada, pero parece que los atacantes han encontrado un método para cargarla junto al resto de la página sin que el usuario tenga que interactuar con ella.

#Coinhive found on the website of Union Public Service Commission (India) - https://t.co/ZzPJllNtWz

— Bad Packets Report (@bad_packets) 16 de marzo de 2018

This is an interesting case of #cryptojacking as it's injecting the short URL form of Coinhive (cnhv[.]co) via the code shown in the screenshot.

cc: @fs0c131y pic.twitter.com/b4GAI1HIEs

El script no se carga directamente desde la web, sino desde el dominio de cnhv.co. Esta ambigüedad está haciendo que los antivirus y las empresas de seguridad tengan dificultades para detectarlo, y por ello no está listado como sospechoso todavía. Sin embargo, sí han listado cientos de páginas que están inyectando el código con iFrames, lo cual le permite cargarse sin que el usuario interaccione.

El iFrame en concreto tiene unas dimensiones de 1×1 píxeles, por lo que los visitantes no lo pueden ver cuando están navegando por la web ni pueden cerrarlo, siendo prácticamente invisible. Como ocurre con este tipo de ataques, algunas webs lo están usando a propósito, y otras han sido comprometidas y se les ha inyectado sin su consentimiento. Y de momento, no hay manera de evitarlos.

Fuente: Help Net Security | adslzone